B&You, Virgin Mobile et Sosh s'alig...

B&You, Virgin Mobile et Sosh s'alig... Free Mobile : les offres / forfaits

Free Mobile : les offres / forfaits Free Mobile : Enfin le lancement

Free Mobile : Enfin le lancement Pacitel, la liste anti-démarchage ...

Pacitel, la liste anti-démarchage ... Disques durs : vers des tarifs en h...

Disques durs : vers des tarifs en h... JDLL 2011 : Bilan du samedi après-...

JDLL 2011 : Bilan du samedi après-... JDLL 2011 : Bilan du samedi matin

JDLL 2011 : Bilan du samedi matin Android : Code source Ice Cream San...

Android : Code source Ice Cream San... Le microprocesseur a 40 ans

Le microprocesseur a 40 ans

Derniers articles :

Dossier/test : Chrome le navigateur...

Dossier/test : Chrome le navigateur... Guide : formater et réinstaller Wi...

Guide : formater et réinstaller Wi... Maintenir son PC en bonne santé...

Maintenir son PC en bonne santé... ...

... [dossier] L'anonymat sur Internet

[dossier] L'anonymat sur Internet Un nom de domaine gratuitement avec...

Un nom de domaine gratuitement avec... Guide : créer et configurer son pr...

Guide : créer et configurer son pr... Dossier test Aol Antivirus Shield :...

Dossier test Aol Antivirus Shield :...

Derniers tutoriels :

Resynchroniser le son décalé dans...

Resynchroniser le son décalé dans... Procedure to eradicate malwares/spy...

Procedure to eradicate malwares/spy... [Guide] Kaspersky Online Scanner (N...

[Guide] Kaspersky Online Scanner (N... Créer son CD Windows XP avec nLite...

Créer son CD Windows XP avec nLite... Afficher les fichiers cachés et pr...

Afficher les fichiers cachés et pr... [ Tutoriel ] Malwarebytes' Anti-Mal...

[ Tutoriel ] Malwarebytes' Anti-Mal... [ Tutoriel ] Réseau entre Linux et...

[ Tutoriel ] Réseau entre Linux et... Transformer votre box en routeur

Transformer votre box en routeur Créer un partage de connexion inte...

Créer un partage de connexion inte...

Sondage :

Publicité

L'EC2 d'Amazon piraté

Coup dur pour Amazon, le célèbre site Américain. En effet, pour le première fois, leur service EC2 (Elastic Compute Cloud) reposant sur une infrastructure de type cloud computing aurait été piraté, l'occasion de relancer le débat sur l'un des vrais problèmes de ce type d'organisation des informations : la sécurité.

L'EC2 : l'objet de l'attaque

Si vous allez souvent sur Internet ou suivez l'actualité du web, vous avez sûrement entendu parler du site Amazon, très connu pour son service de vente de livres. Cependant, le site ne s'est pas contenté de se limiter à ce seul domaine. En effet, en août 2006, celui ci annonce la création d'un nouveau service pour les utilisateurs, la possibilité d'une mise à disposition d'un serveur afin de pouvoir exécuter des applications web. L'originalité de ce service ? Tout simplement le fait que ce dernier soit construit sur le modèle du cloud computing.

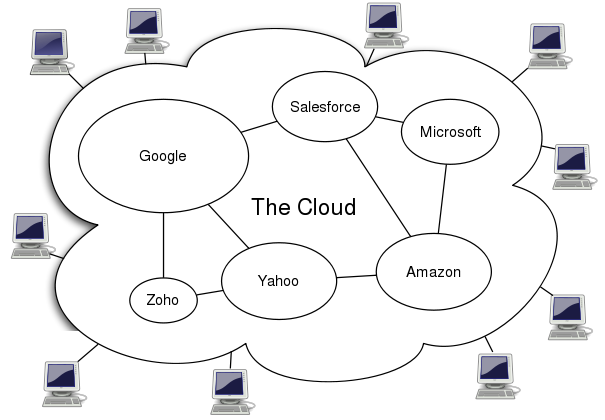

Sans vouloir donner une définition trop dictionnaire, le cloud computing consiste à organiser un ensemble d'informations en un seul gros "paquet", afin qu'un utilisateur se connectant ait l'ensemble des informations désirées sur une seul et même plate-forme. Pour plus de détails, je vous revois à l'article de Wikipedia.

En substance, la technique de piratage utilisée fut la suivante (explications livrées par Don DeBolt, directeur de la recherche de menaces pour HCL Technologies) : ayant réussi à mettre la main sur le mot de passe d'un administrateur d'un des sites du nuage, les pirates se seraient introduits sans permission afin d'installer leurs commandes de contrôle pour avoir la main-mise sur le nuage.

La motivation de ce geste ? Non pas la renommée, mais l'argent. En effet, la saisie de mots de passe et d'indentifiants peut rapporter gros sur Internet, d'autant plus que ces informations sont difficiles à trouver.

Le fond du débat

Sans pour autant être un crack en informatique et en nouvelles technologies, il est possible de relever que cette attaque, de par la cible visée (Amazon, restant quand même un site important), relance le débat sur l'aspect de la sécurité dans l'architecture de type Cloud Computing.

En effet, le développement de ce type d'infrastructure révolutionne la mise à disposition de l'information et des données ; en regroupant l'ensemble du contenu à des endroits précis de la toile, la notion d'ordinateur personnel se retrouve bouleversée.

Cependant, les détraqueurs de cette nouvelle vision du transit de l'information voient plutôt en ce système une perte totale de sécurité et de protection de la vie privée.

Après cette nouvelle attaque, faut il écouter les recommandations alarmistes des anti-Cloud Computing ? Faut il chercher à encourager ce type d'infrastructure en renforcant la sécurité ? Autant de questions méritant réflexion auxquelles il est difficile de trouver une réponse pour le moment.

Et vous, à la vue des avantages, mais également des risques inhérents à l'utilisation de cette nouvelle technologie, seriez-vous prêt à utiliser le Cloud Computing ?

sources : Silicon.fr

Les commentaires on été désactivés.

![Validate my RSS feed [Valid RSS]](http://www.pcinfo-web.com/valid-rss.png)